收到很多网友的提问,使用机场进行科学上网是否存在被喝茶的风险?翻墙会不会被发现?浏览过的网页是否会被记录?登录过的账号密码会不会泄露?本文将通过翻墙底层过程来分析这个问题。

从翻墙软件角度分析

目前主流翻墙软件是基于Clash、V2ray内核的开源软件,其大部分源代码是公开的,安全漏洞一般都能及时被发现,很少存在后门。

因此,使用开源翻墙软件例如ClashForWindows、ClashForAndroid、Clash Verge、ClashX、V2RayN、V2RayNG,是相对安全的。

从翻墙协议角度分析

常用翻墙协议的加密算法

Shadowsocks、Vmess和Trojan都是流行的网络工具,它们使用不同的加密算法以保护数据的安全性。

- Shadowsocks:Shadowsocks是一个开源的安全套接字协议,它不直接指定加密方法,而允许用户选择想要的加密算法。常见的加密算法包括AES(如AES-256-CFB,AES-128-GCM等)、Camellia-128-CFB、Chacha20等。

- Vmess:Vmess是V2Ray使用的协议之一,它使用了如下的加密算法:对于传输层,Vmess使用了mKCP、TCP、WebSocket等,对于数据层,Vmess使用了AES-128-GCM、Chacha20-Poly1305等。

- Trojan:Trojan是一个比较新的网络工具,它主要使用TLS(传输层安全协议)进行加密。TLS协议本身支持多种加密算法,包括AES(如AES-128-GCM、AES-256-GCM等)、Chacha20-Poly1305等。

目前这些翻墙协议能够被长城防火墙精准识别(并不能解密浏览内容),因此绝大部分机场采用国内中转、隧道过墙的组合方式绕过长城防火墙,避免被阻断。

协议本身加密的流量内容是安全的。

加密算法安全性

Shadowsocks、Vmess和Trojan所使用的加密算法,如AES-256-CFB、AES-128-GCM、Chacha20-Poly1305等,都是被广泛认可和使用的安全加密算法。

- AES(高级加密标准):这是由美国国家标准和技术研究所(NIST)采纳的一种加密标准。AES-256和AES-128都是目前被广泛认可的安全加密算法。AES-256的密钥长度更长,理论上安全性更高,但在实际使用中,AES-128已经足够安全。

- Chacha20-Poly1305:这是一种流加密算法和一种消息认证码算法的组合。Chacha20-Poly1305在安全性和效率方面都得到了广泛的认可。

- TLS(传输层安全协议):这是一种用于保护网络通信隐私和数据完整性的协议。TLS支持多种加密算法,包括AES和Chacha20-Poly1305等。

这些加密算法本身是安全的。

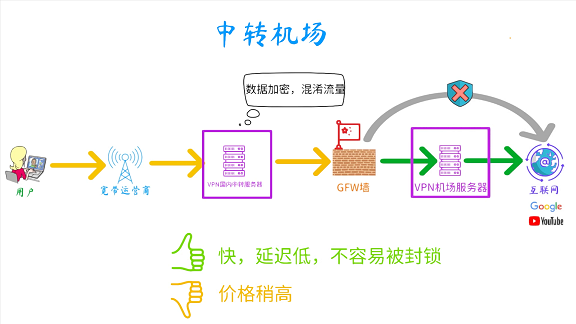

使用中转机场翻墙过程分析

1.国内中转过程

使用中转机场时,用户访问的代理请求会先到中转机场的“国内服务器”,这过程普遍通过Shadowsocks、Vmess、Trojan协议进行加密,这过程的加密是安全的,破解难度极高。

2.通过GFW长城防火墙过程

机场会在国内中转服务器设置隧道加密,一般使用WS、TLS加密,将加密数据包发送到机场境外中转服务器,该过程通过防火墙。

由于在中转和隧道发送过程,都采用了加密,中间人很难进行破解,因此你访问的数据流量也是安全。

3.境外中转服务解密和转发

当通过长城防火墙后,你的数据流量在机场境外中转服务器进行解密,解密后发送到机场的落地节点服务器。该过程解密后发送的是Shadowsocks、Vmess、Trojan协议的加密数据包,因此发送过程也是安全的。

4.机场落地节点代理访问

机场代理节点会将你的Shadowsocks、Vmess、Trojan协议的加密数据包进行解密,获取最终解密后的数据流量,通过代理节点发送给目标服务器(如google、youtube、netflix、twitter)。

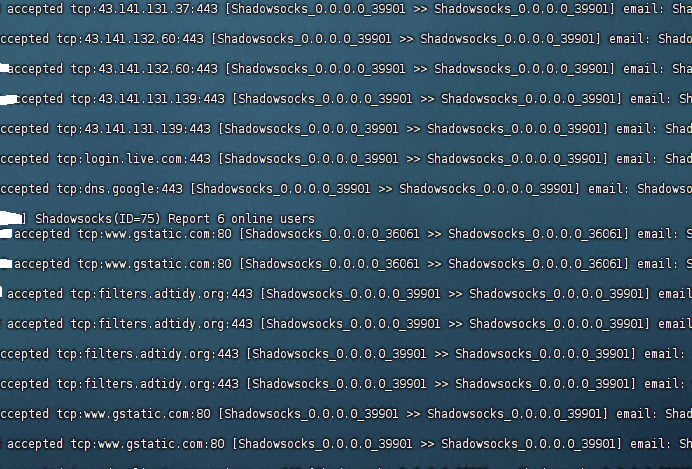

由于目前绝大多数网站采用的是HTTPS加密,因此您的登录账号密码、上传文件等信息是经过加密发送给目标网站的,这个过程是安全的。机场节点在此过程无法获得你的数据,仅能获取你的访问地址,但是无法获得登录账号密码、发布的内容信息。

如上图所示,机场节点日志只会查到用户的浏览网址,无法查看具体的请求内容、提交的信息。

常见问题

1.使用机场专属VPN客户端安全吗?

可能不安全。机场专属VPN客户端可能包含潜在后门,可能会安装私有证书,存在流量解密风险。由于机场VPN软件代码不开源,过程很难发现。

一般建议使用开源客户端,比如Clash、V2Ray内核的开源客户端。

2.机场翻墙相对安全,那为什么会有人被喝茶呢?

往往是由于一些容易被忽视的因素,导致数据泄露。以下是一些潜在的风险。

- 1.输入法监听:虽然我们没有安装恶意的软件,但是输入法会暴露我们日常的输入行为,比如搜狗输入法、QQ输入法等会将我们输入的内容上传到服务器。因此建议使用安全性较高的输入法,比如微软默认的输入法、苹果手机默认输入法等。

- 2.通讯软件监听:日常使用的QQ、微信、钉钉等自带安全性保护和敏感词处理机制,并上传到服务器中。因此建议科学上网时关闭这些即时通讯软件。

- 3.短信验证码、邮件泄露:日常接收TG电报、Google等平台验证码,会暴漏我们的使用行为。推荐使用香港手机卡、使用gmail邮箱。

- 4.被篡改的软件监听:比如使用非正规渠道下载的TG电报,会导致加密货币地址发送时被篡改,聊天内容被恶意窃听等问题。

- 5.剪贴板监听:常用国产软件可能会监听你的电脑剪切板,所以复制的内容可能会被上传到服务器中,造成泄露风险。